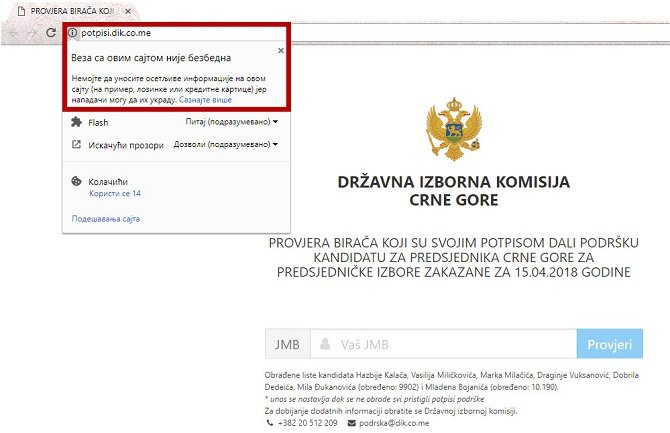

URA je otkrila da aplikacija DIK-a nije urađena u skladu sa standardnom bezbjednosnom praksom, odnosno da „aplikacija nema ni neophodni HTTPS sertifikat, koji garantuje minimum bezbjednosti, već da koristi HTTP protokol koji je izuzetno lako presresti i pročitati“.

"HTTP protokol, koji DIK koristi u svojoj aplikaciji, se upotrebljava za javnu komunikaciju, odnosno za sve one podatke koji nisu osjetljivi i koji se ne mogu zloupotrijebiti. Kako su građani na aplikaciji unosili jedinstvene matične brojeve, u cilju provjere svojih potpisa, DIK je ugrozila njihovu osnovnu privatnost i otvorila prostor da ti podaci budu zlouptrijebljeni. Zbog toga pozivamo nadležne organe da učine sve kako bi se osjetljivi podaci građana zaštitili i spriječilo bilo kakvo nelegalno djelovanje“, ukazali su u Građanskom pokretu URA.

HTTPS protokol (Hypertext Transfer Protocol Secure) predstavlja osnovni standard bezbjednosti na internetu, pa URA podsjeća da je on morao biti temelj DIK-ove aplikacije. Taj protokol šifruje osjetljive podatke koji se razmjenjuju tokom komunikacije na sajtu i obezbjeđuje sigurnu identifikaciju servera, dok je za razliku od njega, onaj protokol koji je Državna izborna komisija koristila neuporedivo manje bezbjedan, pa ostavlja prostor da svi podaci budu lako presretnuti.

"Iako je aplikacija otkrila brojne neregularnosti odmah nakon njenog pokretanja, prosto je nevjerovatno da je jedan državni organ zauzeo toliko neozbiljan i šarlatanski pristup, pa potenijalno ugrozio sve građane Crne Gore koji su svakodnevno pozivani da provjere svoje podatke. Da paradoks bude veći, na sajtu/aplikaciji nisu objavljeni informacije o tome ko je radio isti, već se za takav podatak moraju provjeravati netransparentne tenderske procedure. I ranije je bilo jasno da je DIK jedna od najgore organizovanih državnih institucija, ali ovakav pristup prevazilazi svaku mjeru neozbiljnosti“, ukazali su u pokretu URA.

Komentari